Nowe informacje:

Potwierdziliśmy (nieoficjalnie, bo oficjalnie wciąż brak kontaktu) że to jest niestety ransomware (DoppelPaymer)

Dobra wiadomość jest taka, że na stronie przestępców nie ma (jeszcze?) paczki z wykradzionymi firmie AVON danymi. Co to oznacza? O tym w artykule: twitter.com/niebezpiecznik…

I cosmetici Avon subiscono un "incidente informatico", ma era un ransomware?

17 Giugno 2020 - Tempo di lettura: 33 minuti

La società internazionale di cosmetici per la vendita diretta Avon ha presentato due rapporti alla Securities and Exchange Commission degli Stati Uniti negli ultimi giorni.

I reports sono noti come depositi del modulo 8-K, utilizzati per consigliare gli investitori in merito a problemi non pianificati che interessano una società quotata, dalle dimissioni di un amministratore al mancato rispetto di un obbligo finanziario.

I documenti di Avon rientrano in quella che potresti chiamare la categoria catchall del Modulo 8-K, nota semplicemente come Altri eventi, e il primo rapporto, presentato il 09 luglio 2020, diceva semplicemente:

[La Società] ha subito un incidente informatico nel suo ambiente informatico che ha interrotto alcuni sistemi e compromesso parzialmente le operazioni. La Società sta valutando l'entità dell'incidente e sta lavorando diligentemente per mitigare gli effetti, applicando tutti gli sforzi per normalizzare le operazioni.

Il 12 giugno 2020 Avon ha aggiornato la sua situazione dicendo:

[La Società], dopo aver subito l'incidente informatico comunicato il 9 giugno 2020, ha in programma di riavviare alcuni dei suoi sistemi interessati nei mercati interessati nel corso della prossima settimana. Avon sta proseguendo le indagini per determinare l'entità dell'incidente, compresi i potenziali dati personali compromessi. Tuttavia, a questo punto non prevede che i dettagli della carta di credito siano stati probabilmente interessati, poiché il suo sito Web di e-commerce principale non memorizza tali informazioni.

Ma cosa è successo davvero e quanto sono arrivati lontani i truffatori?

Una società polacca di audit per la cybersicurezza chiamata Niebezpiecznik, che è un gioco di parole che si traduce in modo molto approssimativo come "bypass di sicurezza" (letteralmente, nessuna miccia di sicurezza), ha suggerito che fu dovuto a un ransomware:

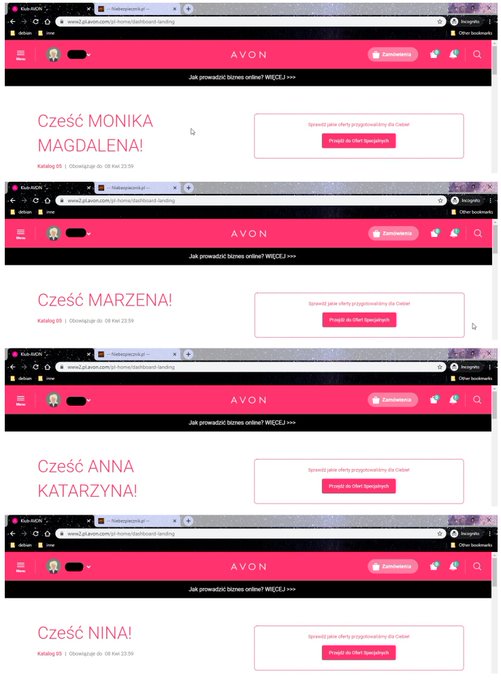

Qualcosa di brutto è accaduto allo staff di Avon [LINK] e i consulenti sono preoccupati che i loro dati siano stati divulgati. I problemi potrebbero essere iniziati a metà marzo.

TESTO PRINCIPALE: Aggiornamento. Abbiamo "confermato" (non ufficialmente perché non abbiamo ancora ricevuto risposta da una fonte ufficiale) che è ransomware. (DoppelPaymer.) La buona notizia è che non ci sono file di dati Avon sul sito Web dei criminali (ancora) ...

Potresti aver già sentito il nome DoppelPaymer prima - insieme a numerose altre bande di ransomware tra cui Maze e Revil, i truffatori dietro questo non si limitano a confondere i tuoi dati, ma ne rubano prima delle copie.

Ciò fornisce loro un doppio motivo per chiedere il riscatto: non stai solo pagando per la chiave di decrittazione (di cui non hai effettivamente bisogno se hai un backup recente), ma anche che i criminali tacciono su ciò che hanno tra le mani.

La minaccia è che se non paghi, i truffatori pubblicheranno una selezione scelta dei tuoi dati dove il pubblico può trovarli, e quindi avvisano le autorità competenti che hai subito una violazione dei dati.

In altre parole, i truffatori ti stanno ricattando sulla base del fatto che anche se i dati rubati non sono super-segreti o dannosi di per sé, la perdita stessa ha comunque il potenziale per danneggiare la tua reputazione con i clienti e costarti multe dall'autorità.

Una nuova versione del ransomware

Una domanda ovvia a questo punto è: "Se fosse un ransomware, perché Avon non lo dice?"

Bene, la società ha già ufficialmente rivelato che è stata violata, quindi i dettagli sul fatto che questo fosse dovuto al ransomware o meno è un problema secondario a questo punto.

In effetti, molti attacchi di ransomware si rivelano il capitolo finale di una serie talvolta lunga di infezioni da malware, in cui ogni infezione viene utilizzata come veicolo per impiantare la successiva.

Ad esempio, spesso si scopre che l'attacco è iniziato con una varietà di malware zombi - quello che di solito viene chiamato bot, abbreviazione di robot software - chiamato Emotet.

Per quanto ne sappiamo, i truffatori dietro Emotet non sono interessati a registrare i tuoi tasti, rubare i tuoi file o zapparti con ransomware.

La loro "nicchia del crimine informatico", se così si può chiamare, è essenzialmente un servizio B2B in cui offrono servizi di pagamento per infezione ad altri criminali interessati a seguire te e la tua rete.

In altre parole, anche se si verifica un attacco ransomware sulla tua rete, indipendentemente dal fatto che si verifichi o meno il vero e proprio scrambling dei dati, potresti aver già avuto truffatori che vagavano all'interno della tua attività per settimane o addirittura mesi.

Che cosa è successo ad Avon?

Quindi, non sappiamo ancora cosa sia successo ad Avon, e per essere onesti, probabilmente la società stessa non è sicura.

È facile cancellare parole come "[stiamo] continuando le indagini per determinare l'entità dell'incidente, compresi i potenziali dati personali compromessi" come scusa per non aprirsi su ciò che è realmente accaduto...

... Ma, in verità, è difficile essere certi di ciò che è accaduto dopo il fatto, e non pensiamo che nessuna società sceglierebbe volentieri "non sappiamo ancora esattamente cosa è successo" come scusa per un incidente di sicurezza informatica.

Cosa fare?

Ricorda che non sappiamo ancora se nella catena di attacco ci sono stati dei ransomware sperimentati da Avon, ma sappiamo che i criminali sono entrati in qualche modo nella rete e che l'estensione della violazione non è ancora chiara.

In altre parole, non si tratta tanto di tenere fuori il ransomware, ma di tenere fuori qualsiasi minaccia che alla fine potrebbe portare al ransomware.

In breve, abbiamo cinque suggerimenti per i lettori:

- Proteggi i tuoi portali di sistema. Non lasciare RDP e altri strumenti aperti dove non dovrebbero esserlo. I truffatori troveranno i tuoi punti di accesso non protetti.

- Scegli le password corrette. Non rendere facile per i truffatori e i loro strumenti per indovinare la password. Usa 2FA dove puoi.

- Sfoglia i log di sistema. I truffatori che permeano l'intera rete spesso usano strumenti regolari di amministratore di sistema, ma in modo irregolare, e i tuoi registri spesso regalano il gioco nascosto. Non aspettare fino a quando non sai di un attacco per andare a cercare.

- Prestare attenzione agli avvisi. I tentativi di attacco in cui i truffatori hanno tentato e fallito potrebbero essere una ricognizione per un attacco futuro piuttosto che un attacco a sé stante. (Vedi punto 3.)

- Patch presto, patch spesso. Molti imbroglioni stanno ancora trovando la loro strada in reti dove funzionano ancora vecchi exploit. Aggiorna sempre i tuoi sistemi.